暴力破解攻击在网络安全中的重要性

醉逍遥

2024-12-10 01:23:37

0次

**暴力破解攻击在网络安全中的重要性**

在网络安全领域,暴力破解攻击常常被视为一种不道德且违法的行为。然而,从技术层面和防御策略的角度来看,理解其重要性有助于我们更好地保护网络安全。本文将探讨暴力破解攻击在网络安全中的重要性,并分析其背后的技术原理和潜在影响。

一、什么是暴力破解攻击?

暴力破解攻击是一种通过尝试所有可能的密码组合来非法访问系统或数据的攻击方式。攻击者使用自动化工具或手动方式,不断尝试各种可能的密码,直到找到正确的密码为止。这种攻击方式虽然简单粗暴,但却常常能够突破防护措施,获取非法访问权限。

二、暴力破解攻击在网络安全中的重要性

1. 测试防御系统:暴力破解攻击是评估网络安全防御系统强度的重要手段之一。通过模拟这种攻击,我们可以了解系统的脆弱性,从而采取相应的措施加强防护。

2. 推动技术发展:随着网络安全技术的不断发展,暴力破解的难度也在不断增加。研究暴力破解的原理和技术手段,有助于推动网络安全技术的进步。

3. 提醒用户注意安全:暴力破解攻击的成功往往与用户的密码安全意识有关。当企业或个人用户的密码过于简单或长期未更改时,很容易成为攻击者的目标。因此,暴力破解攻击的报道和案例能够提醒人们加强密码安全意识。

三、技术原理及潜在影响

1. 技术原理:暴力破解的核心在于尝试所有可能的密码组合。随着计算机运算能力的提升,这种尝试可以迅速覆盖大量的组合。此外,自动化工具和脚本的使用进一步加速了这一过程。

2. 潜在影响:暴力破解攻击可能导致敏感信息泄露、系统瘫痪、数据丢失等严重后果。对于企业而言,这可能导致商业机密外泄、客户信息被盗等损失;对于个人用户而言,可能会导致个人隐私泄露、财产损失等问题。

四、防范措施

为了防范暴力破解攻击,我们可以采取以下措施:

1. 使用复杂且难以猜测的密码:避免使用简单的密码,如生日、姓名拼音等。建议使用包含大小写字母、数字和特殊符号的复杂密码。

2. 定期更换密码:定期更换密码可以降低密码被猜测或破解的风险。

3. 启用双重认证:双重认证可以增加账户的安全性,即使密码被破解,攻击者也需要额外的验证才能登录。

1. 测试防御系统:暴力破解攻击是评估网络安全防御系统强度的重要手段之一。通过模拟这种攻击,我们可以了解系统的脆弱性,从而采取相应的措施加强防护。

2. 推动技术发展:随着网络安全技术的不断发展,暴力破解的难度也在不断增加。研究暴力破解的原理和技术手段,有助于推动网络安全技术的进步。

3. 提醒用户注意安全:暴力破解攻击的成功往往与用户的密码安全意识有关。当企业或个人用户的密码过于简单或长期未更改时,很容易成为攻击者的目标。因此,暴力破解攻击的报道和案例能够提醒人们加强密码安全意识。

三、技术原理及潜在影响

1. 技术原理:暴力破解的核心在于尝试所有可能的密码组合。随着计算机运算能力的提升,这种尝试可以迅速覆盖大量的组合。此外,自动化工具和脚本的使用进一步加速了这一过程。

2. 潜在影响:暴力破解攻击可能导致敏感信息泄露、系统瘫痪、数据丢失等严重后果。对于企业而言,这可能导致商业机密外泄、客户信息被盗等损失;对于个人用户而言,可能会导致个人隐私泄露、财产损失等问题。

四、防范措施

为了防范暴力破解攻击,我们可以采取以下措施:

1. 使用复杂且难以猜测的密码:避免使用简单的密码,如生日、姓名拼音等。建议使用包含大小写字母、数字和特殊符号的复杂密码。

2. 定期更换密码:定期更换密码可以降低密码被猜测或破解的风险。

3. 启用双重认证:双重认证可以增加账户的安全性,即使密码被破解,攻击者也需要额外的验证才能登录。

5. 安全教育:加强员工和用户的网络安全教育,提高他们的安全意识和防范能力。

综上所述,虽然暴力破解攻击在道德和法律层面上是不被允许的,但在网络安全领域,了解其原理和重要性有助于我们更好地保护自己和企业的网络安全。通过采取有效的防范措施和技术手段,我们可以降低暴力破解攻击的风险,保护敏感信息和数据的安全。

5. 安全教育:加强员工和用户的网络安全教育,提高他们的安全意识和防范能力。

综上所述,虽然暴力破解攻击在道德和法律层面上是不被允许的,但在网络安全领域,了解其原理和重要性有助于我们更好地保护自己和企业的网络安全。通过采取有效的防范措施和技术手段,我们可以降低暴力破解攻击的风险,保护敏感信息和数据的安全。

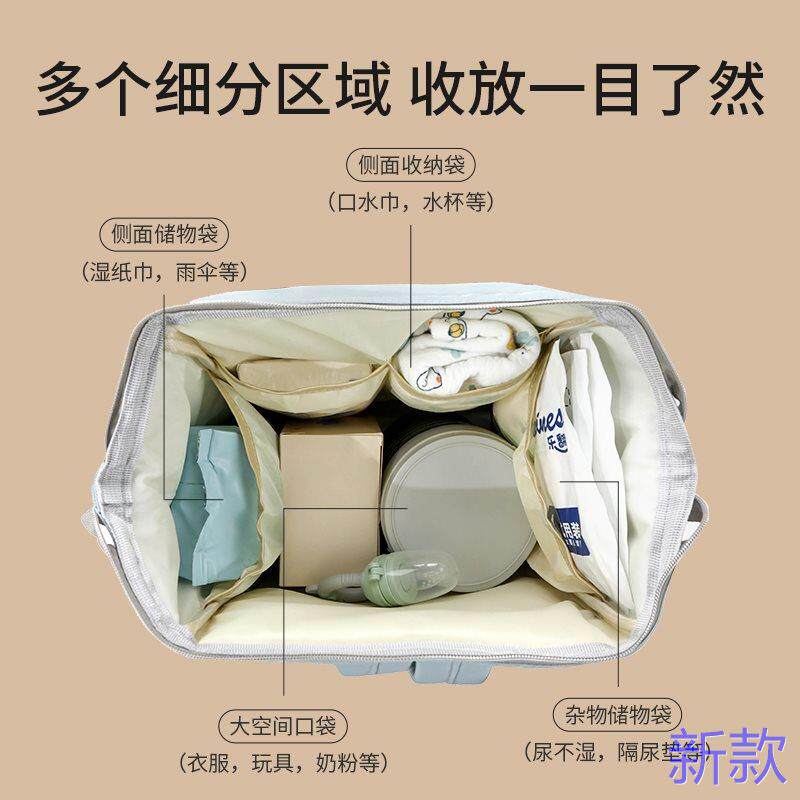

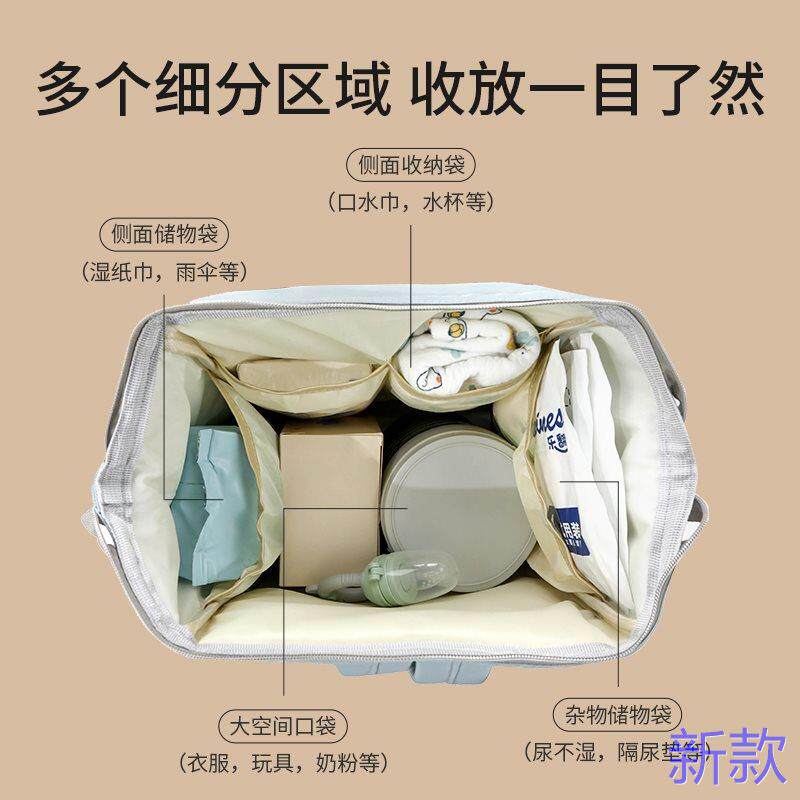

【妈咪包/袋】妈咪包母婴包外出轻大容量背包双肩便防水手提多功能背奶包妈新款售价:57.66元 领券价:57.66元 邮费:0.00

4. 监控和检测:实施网络安全监控和检测系统,及时发现并阻止暴力破解攻击。

【脸盆】原生大包抽纸加厚升级母婴面巾纸柔韧亲肤舒适可湿水擦手纸巾1包售价:3.52元 领券价:3.34元 邮费:0.00

上一篇:识别与防范网络暴力破解攻击策略

下一篇:暴力破解攻击中的密码学原理

相关内容

热门资讯

网络攻击中端口扫描的原理与实施...

本文讲解了网络攻击中端口扫描的原理与实施步骤,包括确定目标、配置工具、发送探测包、分析响应等步骤。强...

中间人攻击在网络攻防战中的典型...

本文分析了中间人攻击典型案例,探讨了其过程和影响。提出增强用户安全意识、加强网络安全防护措施、完善法...

蠕虫在网络防御中的策略与技巧

本文讨论了蠕虫的特性和危害,并提出了网络防御策略与技巧,包括安装防病毒软件、强化系统安全、安全配置网...

网络蠕虫病毒攻击案例分析

网络蠕虫病毒攻击案例分析:本文通过分析一起全球网络蠕虫病毒攻击事件,探讨了其特点、传播途径、影响及防...

网络攻击下防火墙的最佳配置与实...

摘要:本文详述了防火墙在网络攻击下的最佳配置与实施方法,包括选择合适类型、配置访问控制策略、启用日志...

Webshell在网络攻击中的...

本文介绍了Webshell的危害及常见的安全防护策略与实践方法,包括强化服务器安全、定期更新软件、监...

网络中间人攻击案例分析

摘要:本文通过分析一起网络中间人攻击的典型案例,阐述了其攻击原理、实施过程和危害。提出使用加密技术、...

网络安全防护中Webshell...

摘要:Webshell是常见的网络攻击手段,本文介绍了预防Webshell的多种策略和实践措施,包括...

网络流量劫持技术详解

本文详解网络流量劫持原理及手段,介绍DNS劫持、IP劫持和HTTPS劫持等常见技术。为防范流量劫持,...

高级网络攻击中嗅探技术的研究

摘要:

本文探讨了高级网络攻击中的嗅探技术原理、应用及防范措施。嗅探技术通过截获网络数据包进行信息...