kali的nmap信息收集扫描命令

未知

2021-01-31 16:19:16

0次

nmap这个渗透工具一般用在渗透的准备阶段,收集当前主机或者服务器开启了那些端口,为后面的渗透做情报支持,分析局域网中设备的安全性。

NMAP的功能包括:

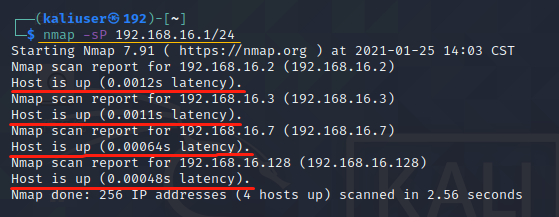

1,主机发现 (Host Discovery) :主机是否在线,没什么意义,不进行端口扫描

//-sP 默认发ICMP echo请求和TCP的ACK请求(80端口),host is up主机在线,/24是所有网段(1-255)

nmap -sP 192.168.1.1/24

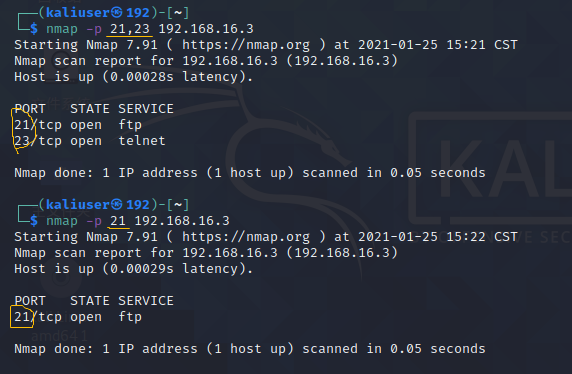

2,端口扫描 (Port Scanning)

-p 扫描单个端口号或者多个端口号

简单的扫描(默认会扫tcp 前1000端口)

nmap 192.168.16.3

nmap 192.168.16.13 -p 1-100(多个端口)

nmap 192.168.16.13 -p 1,21,,23,100(多个端口)

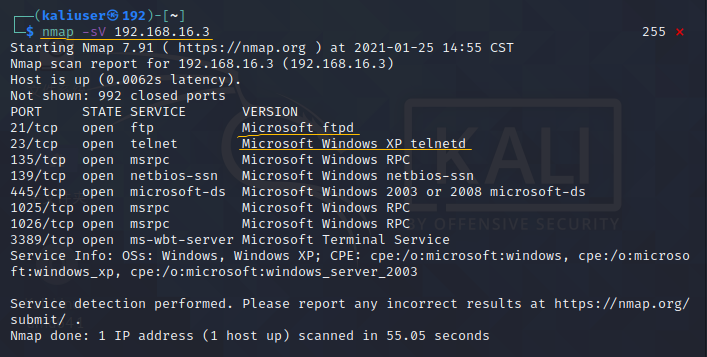

3,版本侦测 (Version Detection)

-sV:探测开放端口的服务和版本信息

4,操作系统侦测 (Operating System Detection)

-O:启动操作系统识别。

这个没有成功,提示:CP/IP fingerprinting (for OS scan) requires root privileges.

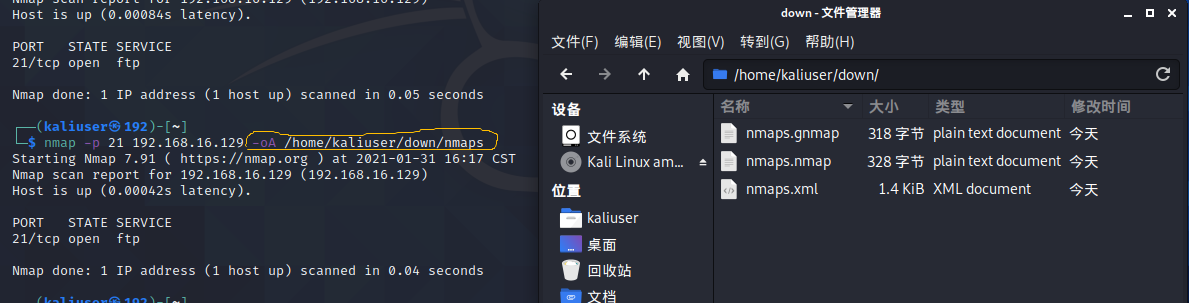

5,保存文件

-oA 直接写路径,最后的nmaps会自动生成三种格式的文件。

相关内容

热门资讯

gatewayworker心跳...

问题描述: 前端设置什么,后端设置什么。 解决办法: start_gateway.php中 打开 $...

Oracle Oracle云服...

Oracle云服务器架构设计采用虚拟化、分布式存储技术,具备高度可扩展性、高可用性和容错性,并注重安...

kali的nmap信息收集扫描...

nmap这个渗透工具一般用在渗透的准备阶段,用于收集用户的信息,为后面的渗透做情报支持。

phpstudy8.0 创建本...

phpstudy v8.0创建本地站点域名的方法步骤: 步骤一: 打开www目录并创建你的站点文件夹...

SVN 从本地提交时忽略某些文...

问题描述: 在我使用TP的时候我想从本地提交文件更新到服务器,但是database.php这类的文件...

Linux系统nginx服务器...

Ssh 登录 Ssh是建立在应用层和传输层的安全协议,专门为远程登录回话和其他网络服务提供安全性。利...

测试服务器端口通不通

问题描述: 测试服务器端口通不通 解决办法: 1、使用telnet判断 telnet是windows...

nginx服务器防火墙fire...

nginx服务器防火墙firewall命令

php代码注入

,eval() ,assert() preg_replace() call_user_func();

网站301重定向

在根目录下添加.htaccess ErrorDocument 404 /404.shtml IfMo...